最近、ビットコインに対する「量子コンピュータ脅威論」がSNS上でも話題になっています。

今回は量子コンピュータがもたらすとされる、以下のリスクについて検証してみようと思います。

・ウォレットからビットコインを盗まれる

・圧倒的な計算力で51%攻撃を成功させる

ちなみに、「51%攻撃」と「盗まれる」 というのは全く別の話なので注意が必要です。

この2つを混同し「51%攻撃されると自分のウォレットからビットコインが盗まれる」という主張もありますが、よくある誤解の一つです。

結論から言いますと、 この2点は、リスクとして0というわけではありませんが、 ほぼ無視できる問題です。

量子コンピュータ自体が不確実な要素を多分に含んでいるので、 「量子コンピュータの完成でビットコインが終わる」という説は

隕石が衝突するから人類が終わるって言ってるのに近い ですが、今回は真面目に検証してみましょう。

目次

量子コンピュータとは

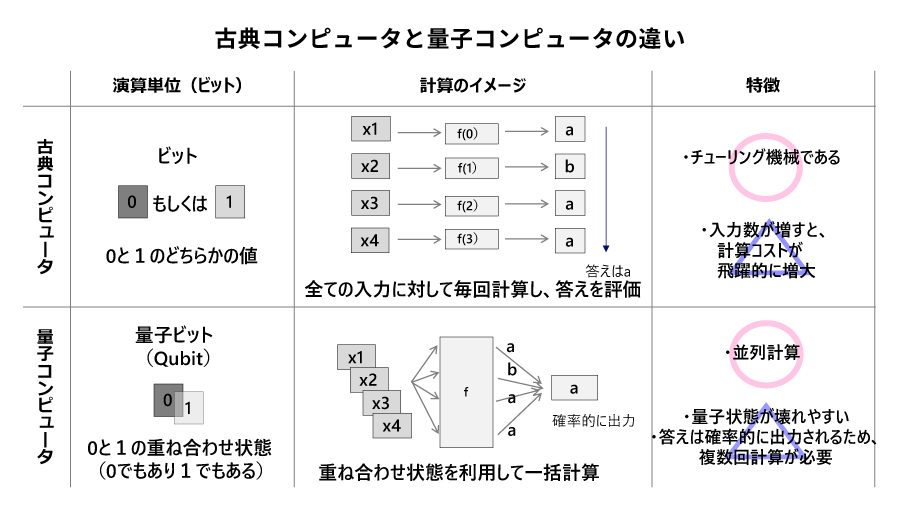

量子コンピュータについて軽くおさらいしておきましょう。

簡単に言えば「めちゃくちゃ計算速度が速いコンピュータ」のことで、今のコンピュータが1日かかるような計算を数秒で解けるとされており、期待されている技術です。

量子コンピュータは計算が得意

量子コンピュータは複雑な計算や、暗号破りに必要な 総当たり攻撃(Brute Force Attack)が特に得意とされています。

ビットコインはあらゆるアルゴリズムが暗号と計算によって成り立っているため、非常に大きな脅威として認識されています。

量子力学の現象を情報処理技術に適用することで、従来型のコンピュータ(古典コンピュータ)では容易に解くことのできない複雑な計算を解くことができるコンピュータ

非常に難しい技術ですが、 『全く新しいコンピュータ』として理解しておけば大丈夫です。

この夢の技術の現実化は遠い先です。

量子ビットの課題

量子コンピュータには量子ビットの課題があります。

従来の半導体が微細化によって集積度を上げ、計算速度を向上させてきたように、量子コンピュータでも量子ビットの数が計算能力の向上に直結します。

単に量子ビットの数を増やすだけでなく、量子ビット間のエラーを抑え、計算精度を維持するために、高品質な量子ビットが大量に必要とされています。

IBMは2022年に433の量子ビットを持つ「Osprey」を発表しており、2025年までに 4,000量子ビット を目指すとしています。

引用:IBM、433量子ビットの新型量子プロセッサ「Osprey」

引用:IBMが量子コンピュータのロードマップを更新、2025年に4000量子ビット超を目指す

量子コンピュータではビットコインを解けない?

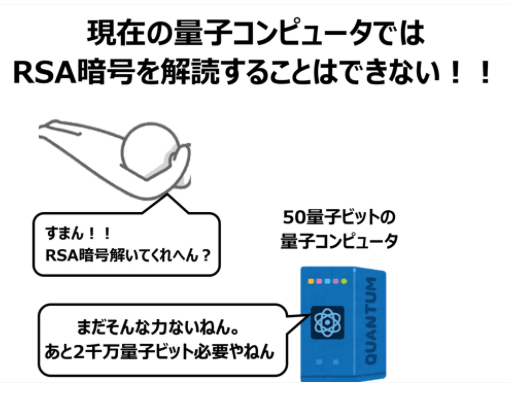

学術論文によると、現在インターネット通信などで主流な RSA-2048 暗号を量子コンピュータを使って8時間で解くには、 2,000万量子ビット が必要とされています。

引用:How to factor 2048 bit RSA integers in 8 hours using 20 million noisy qubits

ビットコインで採用されている暗号技術は SHA-256 と呼ばれるもので、 RSA-2048よりはるかに複雑のため膨大な計算力を必要とします。

試算によると、 量子コンピュータを用いても RSA-2048 に比べて 約65,000倍の計算が必要 になります。

ビットコインの暗号 SHA-256 を 8時間で破るのに、 1兆個以上の量子ビット数が必要とされています。

これは、仮に量子コンピュータが半導体技術のように指数的に進化したとしても、 現実的な範囲ではありません。

この課題を解決するには、技術革新(ブレイクスルー)がいくつも必要であり、 今の時点ではとても現実的脅威ではありませんが

次の章では、実際にビットコインの暗号を破れる量子コンピュータが登場したことを想定してみましょう。

ウォレットからビットコインが盗まれるか

結論から言いますと、盗まれません。

どのように盗まれる?

まず、量子コンピュータがどのようにビットコインを盗む可能性があるかを考えてみましょう。

ビットコインは各ウォレットに紐づいており、ウォレットの秘密鍵を持つユーザーがウォレットの持ち主ということになります。

秘密鍵はパスワードのようなもので、SHA-256という暗号方式で生成された256ビットのランダムな文字列です。

16進数で表すと64文字になります。

e9873d79c6d87dc0fb6a5778633389dfa36e35c99a1c92f4c4e6caa64a38e5ed

この秘密鍵をスーパーコンピュータで1秒間に1兆回総当たり試行すると仮定しても、 パスワード解析には何兆年という天文学的な時間ががかります。

従来のコンピュータ技術がいくら進化しても解析不可能ですが、量子コンピュータが実用化すると秘密鍵が解析されてしまうリスクがあります。

秘密鍵がバレてしまうと、ウォレットを乗っ取られて勝手に送金されたりするリスクがあります。

これが「ビットコインを盗む」ということですね。

新暗号方式への切り替え

具体的には量子コンピュータでも解析できない暗号方式に切り替えてビットコインをアップデートをします。

すでに量子耐性暗号の研究が進んでおり、ビットコインのような暗号資産も将来的にはアップデートが可能です。

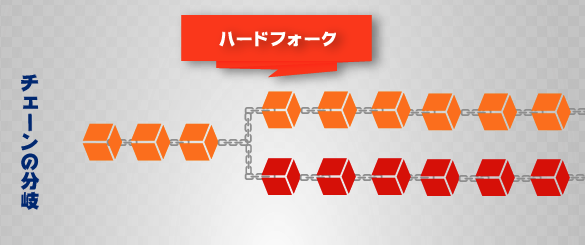

アップデートでは、おそらくハードフォークと呼ばれるブロックチェーンの分岐が発生し、ビットコインが2つになります。

ここでは、2つのビットコインに以下のように名前をつけます。

量子耐性を持つ :ビットコイン v2

従来の暗号の:ビットコイン old

どちらのチェーンが『本物のビットコイン』とみなされるかは、ユーザー、取引所、マイナーなどの支持によって決まります。

需要が高い方が主流になり、もう一方はビットコインキャッシュ(BCH)のように細々と生き残るか、使用されなくなる可能性も考えられます。

常識的に想定すると、破られるリスクのあるビットコイン old ではなく 量子耐性を持つ安全な『ビットコイン v2』が広く採用され、これが『本物のビットコイン』として認識されるでしょう。

自律して課題に対処可能

ビットコインは特定の個人や企業が管理しているわけではなく、完全に分散化されたシステムです。

脅威や問題が発生した場合でも、開発者やコミュニティが協力して対処し、必要であればアップデートを行い、脅威を対策したビットコインを生み出すことが可能です。

客観的に見れば、「脅威に対して自動的に立ち向かうようなシステム」とも言えそうです。

そのアップデートしたビットコインを選ぶかどうかも、ユーザーにかかっており究極の民主主義システムとなります。

51%攻撃は可能か

51% 攻撃とは悪意のあるグループまたは個人により、ネットワーク全体の採掘速度の 51%(50% 以上)を支配し、不正な取引を行うことです。

結論から言いますと、こちらも現実的な脅威ではありません。

いくつかの要素で検討してみましょう

研究所の量子コンピュータが51%攻撃

世界中のマイナーが旧設備を使っていて、特定の組織が量子コンピュータを使ってマイニングしていると想定しましょう。

ビットコインの解析に成功した「量子コンピュータA」 が試験の仮定でブロックの連続生成(51%)に成功する可能性はあります。

そのような組織が量子コンピュータA を悪用して多重支払いなどの不正行為を行えば、批判は避けられず名誉を大きく損ねます。

また、連続的にマイニングに成功する場合、正規の手段で報酬を得られるため、わざわざ不正を犯すインセンティブは低いです。

そもそも量子コンピュータによる解析リスクが顕在化した時点で、マイニングも量子コンピュータ耐性があるアルゴリムに切り替わっている可能性の方がはるかに高いです。

量子コンピュータが普及した場合

もし量子コンピュータが今のパソコンのように広く普及することになれば、 他のマイナーも量子コンピュータを用いてマイニングすることが一般的になります。

今のビットコインのようにマイナー同士の計算力が拮抗した状態になり、51%攻撃を実行することは非常に困難になります。

技術の普及とともに量子コンピュータによる 51%攻撃のリスクは低くなると考えることができます。

ブロック生成間隔が短くなる

量子コンピュータが暗号を早く解くことで、ブロック生成間隔が短くなり、ビットコインの供給速度が早まるという説があります。

この点についても問題はありません。

ビットコインには『難易度調整』という仕組みが搭載されており、ネットワーク全体の計算力が増加してブロック生成時間が10分より早くなる場合、約2週間(2016ブロック)ごとに暗号の難易度が自動的に調整されます。

この調整により、計算力が増加してもブロック生成時間が平均10分に保たれます。

逆にネットワーク全体の計算力が低下してブロック生成に10分以上かかる場合は、難易度が下がり、再び10分間隔に戻るように調整されます。

このように、ビットコインは計算力の増減に応じて供給速度を自動的に安定化させる設計になっています。

暗号対策は先回りが基本

RSA-2048は2030年までに廃止

米国国立標準技術研究所(NIST)は、RSA-2048 を段階的に廃止し、より安全な量子耐性暗号へ移行する計画を発表しています。

RSA-2048は2031年以降の使用を推奨されていない。RSA-2048が短時間で解読される可能性が高まるからだ。インターネットを安全に使うためには、2030年までにより強度の高い暗号に移行する必要がある

量子コンピュータの進化によってRSA-2048が破られる可能性があるためです。

一方で、SHA-256 は現時点では量子コンピュータを用いても解析可能性がゼロに近く、解読される兆候は見られません。

もし将来的にSHA-256が破られる可能性が出てきた場合、事前に別の暗号方式へ切り替えるための準備が進められます。

「ある日突然暗号が破られた!」という事態はまず起こりません。

SHA-256は米軍や政府機関でも標準的に採用されているほど信頼性が高く、暗号技術の進化を先取りして対策を講じています。

まとめ

現時点では、『ビットコインの暗号を解ける量子コンピュータ』は、実現の兆しすらありません。

仮に脅威が現実化したとしても、ビットコインはアップデートによって対応することが可能です。

実際には、量子コンピュータが実用化される前に、ビットコインの暗号技術は量子耐性暗号へ切り替えられる可能性が非常に高いため、心配する必要は全くありません。

ビットコインはその分散型の仕組みと、進化を続ける開発者コミュニティによって、未来の脅威にも柔軟に対応できる設計となっています。